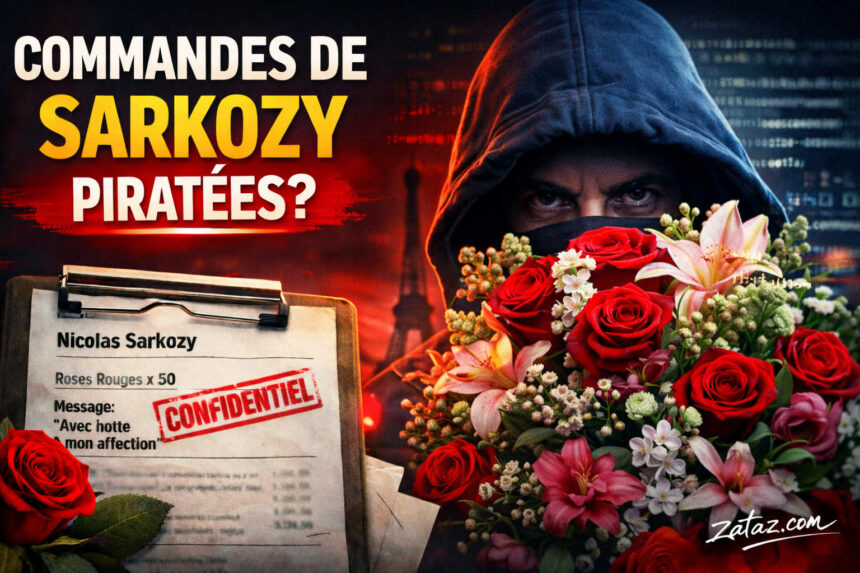

Le piratage d’un fleuriste en ligne bascule vers un épisode politique inattendu. ZATAZ découvre qu’un hacker diffuse des commandes attribuées à Nicolas Sarkozy, révélées après l’intrusion dans la base clients de la boutique web.

Un pirate opérant sous le pseudonyme HexDex affirme avoir compromis une société de livraison de fleurs. Il est fort probable que l’intrusion a pu être orchestrée via l’utilisation d’un accès employé préalablement piraté. Après avoir proposé la base de données à la vente, il publie un extrait contenant plusieurs centaines de commandes accompagnées de données clients et de fichiers PDF. Parmi ces documents apparaissent des achats attribués à l’ancien président français Nicolas Sarkozy.

Cette diffusion intervient dans un climat électoral sensible, à quelques jours d’élections municipales et à un an d’une présidentielle. L’épisode illustre une stratégie de hacktivisme politique où des données volées servent de vecteur de pression publique.

Infiltration discrète via un employé compromis

Le nom HexDex circule de plus en plus dans plusieurs intrusions visant des entreprises françaises. Derrière ce pseudonyme, un pirate informatique qui privilégie une méthode simple en apparence, redoutablement efficace lorsqu’elle réussit. L’attaque ne vise pas directement l’infrastructure principale d’une entreprise. Elle passe par un salarié.

L’accès à la société a trés certaiment été obtenu après le piratage préalable d’un employé. Une fois ce compte compromis, le cybercriminel exploite les identifiants et les droits d’accès déjà associés au salarié. Une technique qui permet d’explorer les systèmes internes sans déclencher immédiatement d’alerte.

Le procédé repose sur un principe classique de sécurité informatique. Les systèmes protègent souvent leurs frontières extérieures, alors que les comptes internes disposent d’autorisations étendues. Un attaquant qui usurpe ces identifiants peut consulter bases de données, historiques de commandes ou documents internes.

Dans le cas présent, HexDex affirme avoir récupéré la base clients de la société de livraison de fleurs en ligne. Le pirate a ensuite proposé ces informations à la vente sur des espaces fréquentés par des acheteurs de données piratées. Pour démontrer l’authenticité du fichier, il diffuse un échantillon. Celui-ci comprend plusieurs centaines de clients, leurs informations associées ainsi que des PDF correspondant aux commandes.

News & alertes actualités cyber

Enquêtes, cyberveille, fuites, actu sécurité : recevez nos informations cyber là où vous êtes, chaque vendredi midi.

À ce stade, l’opération ressemble à une fuite classique destinée à générer un profit financier. Les bases de données d’entreprises représentent une marchandise courante dans l’économie clandestine du cybercrime. L’affaire prend toutefois une autre dimension quelques jours plus tard.

Quand la fuite devient un acte de hacktivisme

Après la mise en vente des données, HexDex publie des documents ciblant une personnalité politique. Parmi les commandes révélées apparaissent des messages, des destinataires et des achats de fleurs attribués à l’ancien président de la République française Nicolas Sarkozy.

Cette diffusion modifie la nature de l’opération. Le pirate ne se limite plus à monétiser une base de données volée. Il met en avant des informations liées à la sphère politique. L’objectif semble alors relever davantage de la démonstration publique que du simple gain financier. A mes yeux, mais je me trompe peut-être comme je lui ai écris pour l’interviewer, nous sommes face à un hacktiviste politique.

Ce type d’action s’inscrit dans ce que l’on appelle le hacktivisme politique. Le terme désigne l’utilisation du piratage informatique comme outil d’expression militante ou de contestation. Les acteurs de ces opérations cherchent souvent à exposer des données sensibles, révéler des communications privées ou embarrasser des responsables publics. Parmi les plus connus ces derniéres années : Anonymous Félix, Noname(057)16, KillNet, Etc.

Dans de nombreux épisodes observés ces dernières années, des cyberactivistes exploitent des bases de données piratées afin de diffuser des informations jugées compromettantes. Les motivations varient. Certains revendiquent une démarche idéologique, d’autres cherchent à dénoncer des pratiques ou à influencer l’opinion publique.

Dans l’affaire révélée par zataz, la publication de commandes attribuées à un ancien chef d’État intervient dans un calendrier politique particulier. Les révélations apparaissent à quelques jours d’élections municipales et environ un an avant une élection présidentielle. Cette proximité temporelle renforce la portée symbolique de la diffusion.

L’épisode illustre également une évolution du cyberespace militant. Les données issues de piratages commerciaux deviennent une matière première pour des actions politiques. Une base de données dérobée dans une entreprise privée peut soudain alimenter un débat public ou provoquer une polémique nationale. Souvenez vous de l’affaire Clinton lors des éléctions Américaines, il y a 9 ans, ou encore de la fuite de données de mails de proches d’Emmanuel Macron, lors des électrions de 2016.

Reste une réalité technique souvent oubliée dans ces opérations. Les documents publiés proviennent d’un environnement compromis dont l’intégrité n’est jamais totalement garantie. Dans ce type de fuite, l’authenticité des fichiers, leur contexte et leur interprétation deviennent rapidement des enjeux centraux.

Cette affaire montre surtout comment une intrusion discrète dans un service en ligne peut se transformer en opération d’influence. Dans l’écosystème numérique actuel, la frontière entre cybercriminalité et action politique s’avère de plus en plus poreuse pour les services de cyber-renseignement.